Las infraestructuras críticas siempre se han enfrentado a un dilema: ¿cómo recopilar datos valiosos sin comprometer la seguridad nacional? DJI llega para resolver esta paradoja, redefiniendo la seguridad de los datos en entornos críticos mediante un protocolo de seguridad que se rige por la filosofía: «Datos bajo control. Infraestructuras protegidas».

La era de la seguridad de los datos

DJI no solo reconoce la importancia de la soberanía de los datos, sino que la sitúa en el centro de su estrategia operativa. Al implementar protocolos de seguridad de nivel gubernamental y someterse a rigurosas auditorías independientes, las organizaciones pueden:

- Operar con total transparencia sobre dónde y cómo se almacenan los datos;

- Garantizar el cumplimiento de las normativas de seguridad nacional y de infraestructuras críticas;

- Mantener un control absoluto sobre los datos sensibles capturados en operaciones críticas.

Todo ello sin renunciar a la eficiencia operativa que proporcionan las tecnologías de drones.

Control de datos sin compromisos

La principal ventaja del protocolo de seguridad DJI 2026 es su enfoque de «datos bajo el control del usuario».

- Permisos explícitos: DJI no accede a ningún dato del usuario sin su consentimiento explícito. Este principio fundamental garantiza que las organizaciones de infraestructuras críticas mantengan la soberanía total sobre la información sensible.

- Cifrado de extremo a extremo: Todos los datos transmitidos entre el dron y el control de tierra están protegidos con cifrado AES-256, lo que impide la interceptación o el acceso no autorizado durante las operaciones en tiempo real.

- Almacenamiento controlado geográficamente: Los datos de los operadores fuera de China se almacenan exclusivamente en servidores ubicados en EE. UU. Para operaciones agrícolas y especializadas, DJI ofrece opciones de almacenamiento en servidores de EE. UU., Japón o Europa, lo que permite el cumplimiento de las normativas de residencia de datos.

- Protocolo OcuSync patentado: Sistema de comunicación desarrollado internamente por DJI con cifrado integrado, que crea un canal de comunicación seguro y dedicado que no depende de infraestructuras de comunicación de terceros.

- Modo de seguridad configurable: Durante la configuración inicial, los operadores eligen el modo de seguridad adecuado a sus necesidades, desde operaciones comerciales estándar hasta modos reforzados para infraestructuras críticas.

Conformidad verificada por terceros independientes

La credibilidad de la seguridad de DJI no se basa en afirmaciones internas. Desde 2017, auditorías independientes realizadas por empresas internacionales de ciberseguridad y organismos gubernamentales han validado rigurosamente los protocolos de seguridad.

Tres certificaciones fundamentales:

NIST FIPS 140-2 (2022): El DJI Core Crypto Engine —el motor criptográfico central que protege todos los datos confidenciales— ha sido certificado por el Instituto Nacional de Estándares y Tecnología. Se trata del estándar más riguroso para módulos criptográficos, utilizado por las agencias federales estadounidenses.

ISO 27001 (2023): DJI FlightHub 2 ha obtenido la certificación ISO 27001, lo que confirma que el diseño, el desarrollo y los servicios operativos cumplen con las normas internacionales de gestión de la seguridad de la información.

Auditoría de ciberseguridad de FTI (2024): Auditoría independiente exhaustiva de los sistemas Mavic 3T, Pilot 2 y RC Pro, que confirma que los operadores estadounidenses pueden confiar en los protocolos de seguridad cuando eligen modos de seguridad reforzados.

Además, organismos como el Departamento del Interior de EE. UU. y el Laboratorio Nacional de Idaho, así como empresas como Booz Allen Hamilton y TÜV SÜD, han llevado a cabo validaciones independientes que han confirmado la integridad de los protocolos de seguridad de DJI.

Ingeniería multisectorial para infraestructuras críticas

El protocolo de seguridad DJI 2026 ha sido diseñado para proteger operaciones en múltiples sectores críticos:

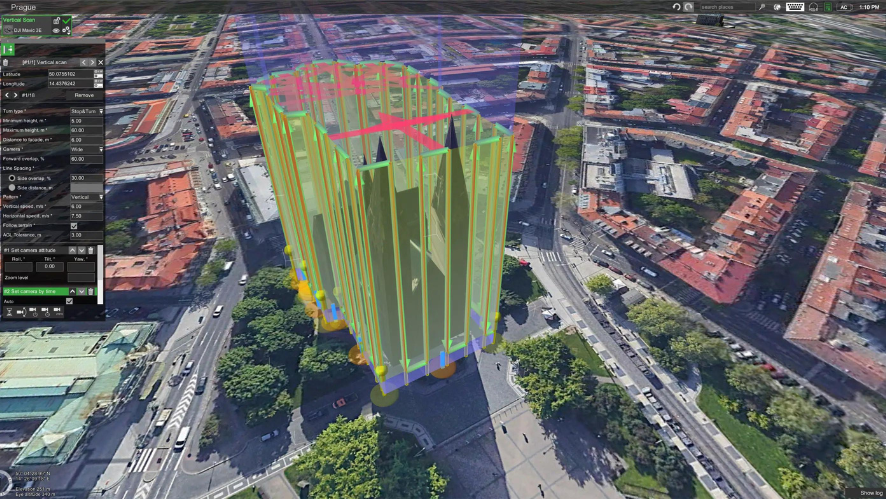

- Inspección de infraestructuras energéticas: Las líneas de transmisión, las subestaciones y las instalaciones solares pueden inspeccionarse manteniendo el control local de la captura de datos críticos, sin transmisión a servidores remotos no autorizados.

- Vigilancia perimetral y seguridad física: Las operaciones de vigilancia de instalaciones sensibles generan datos que permanecen cifrados y bajo el control del operador, con opciones de almacenamiento offline completo.

- Mantenimiento de infraestructuras portuarias y aeroportuarias: Los datos de inspección estructural pueden capturarse, cifrarse y almacenarse localmente, cumpliendo con las normativas de seguridad crítica.

- Operaciones de respuesta a emergencias: En situaciones de crisis, los datos de los drones pueden capturarse y utilizarse sin preocupaciones sobre la transmisión de datos sensibles a terceros.

- Investigación y peritaje: Los datos forenses capturados por drones mantienen la cadena de custodia digital mediante cifrado y firma criptográfica.

Arquitectura de seguridad por capas

El protocolo DJI 2026 implementa seguridad en múltiples capas:

- Capa de dispositivo: Secure Boot protege la integridad del software, Secure Key Management garantiza que las claves criptográficas nunca queden expuestas y Secure Storage protege los datos confidenciales en el dispositivo.

- Capa de comunicación: OcuSync con AES-256 protege todos los datos transmitidos entre el dron y el controlador, impidiendo la interceptación o el acceso no autorizado.

- Capa de almacenamiento: Los datos se pueden almacenar localmente en el dron, en el controlador o en una nube privada. Los usuarios eligen la arquitectura que mejor se adapta a sus necesidades de seguridad.

- Capa de control de acceso: Los permisos granulares garantizan que solo los usuarios autorizados puedan acceder a datos específicos. Los registros de auditoría rastrean todos los accesos.

- Capa de cumplimiento: El cumplimiento del RGPD, las normativas nacionales sobre datos y los requisitos de infraestructuras críticas está integrado, no es adicional.

Borrado seguro y control total

Los operadores mantienen un control total sobre los datos gracias a las funciones de borrado seguro. Los datos se pueden borrar del dispositivo, del controlador o de la nube con un simple comando: «Clear All Device Data» a través de DJI Pilot 2. Esta función garantiza que los datos confidenciales nunca permanezcan más tiempo del necesario.

El futuro de la soberanía de los datos

En un mercado que exige seguridad absoluta, cumplimiento normativo y control verificable de los datos, el protocolo de seguridad DJI 2026 sitúa las operaciones de infraestructuras críticas a la vanguardia de la protección. No se trata solo de cifrado, se trata de una arquitectura de seguridad que pone al usuario al mando.

DJI cree que el futuro de las infraestructuras críticas es aquel en el que la tecnología avanzada y la soberanía de los datos no son compromisos, sino complementos. Con el protocolo de seguridad 2026, los datos sensibles pueden capturarse, protegerse y controlarse sin sacrificar la eficiencia operativa.

¿Está listo para implementar una seguridad de datos verificable en sus operaciones críticas?